近期登陆阿里云服务器后台查看数据,发现一个这样的CMS漏洞提示预警: 修复原理相同,找到如下代码: $dsql-ExecuteNoneQuery( UPDATE `dede_guestbook` SET `msg`=$msg, `posttime`= .time(). WHERE id=$id ); 替换成: $msg = addslashes($msg); $dsql-ExecuteNoneQuery( UPDATE `dede_guestbook` SET `msg`=$msg, `posttime` […]

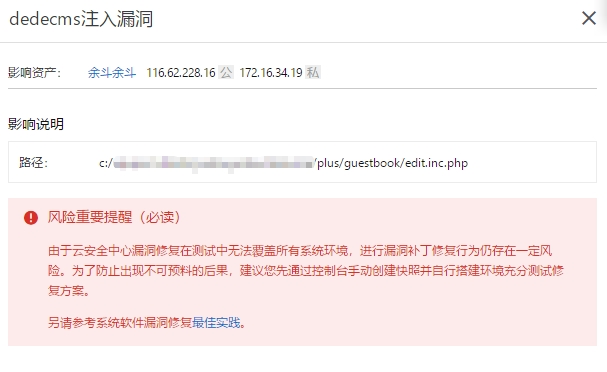

近期登陆阿里云服务器后台查看数据,发现一个这样的CMS漏洞提示预警:

修复原理相同,找到如下代码:

替换成:

上传覆盖,在阿里云后台验证通过,完美解决此漏洞!